不知道大家聽過網站弱點掃描嗎?

這個網站弱點掃描(或主機弱點掃描)跟滲透測試可是不一樣的喔,

不過這個不是這系列主要想聊的想介紹的,

如果後面有時間再來談談弱點掃描與滲透測試差異吧。

今天要介紹的是Burp中的網站弱掃Scanner,

是個很便利也強大的功能,

也許很多人期待的也都是這一刻,

但必須抱歉先小小說一聲,

這個功能是專業版才能使用的喔,

如果使用的只是Community的話就先看看就好吧。

Scanner如同其功能名稱一樣,

用途是利用自動化的方式,

來幫我們檢測網站種存在的各式各樣漏洞。

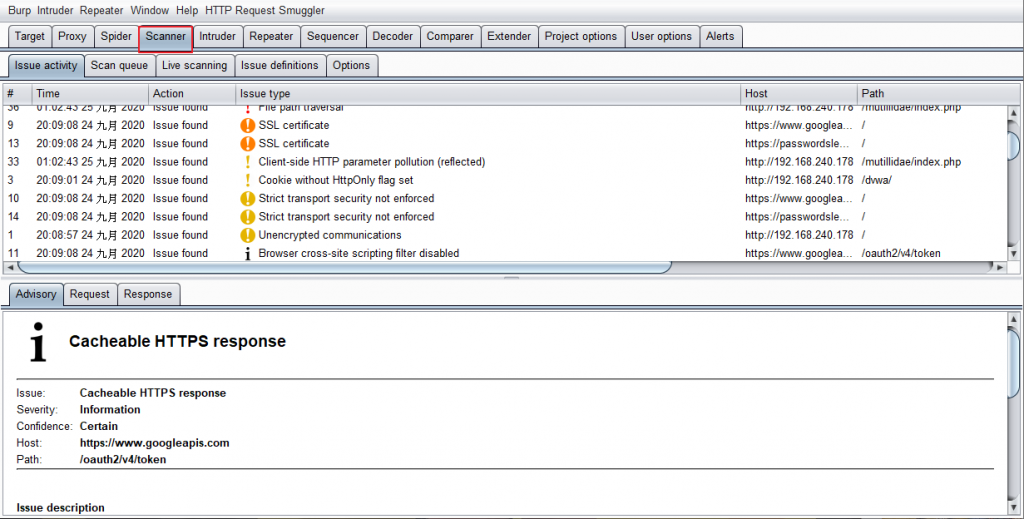

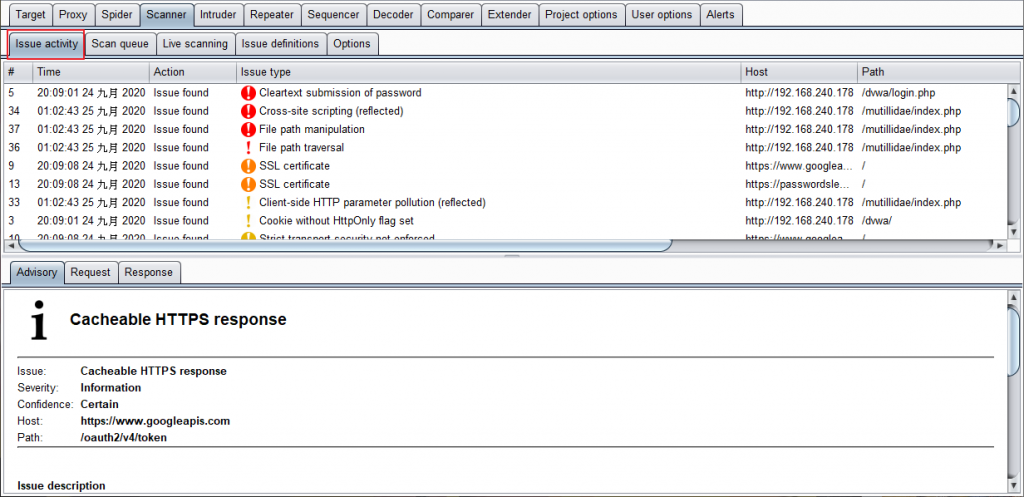

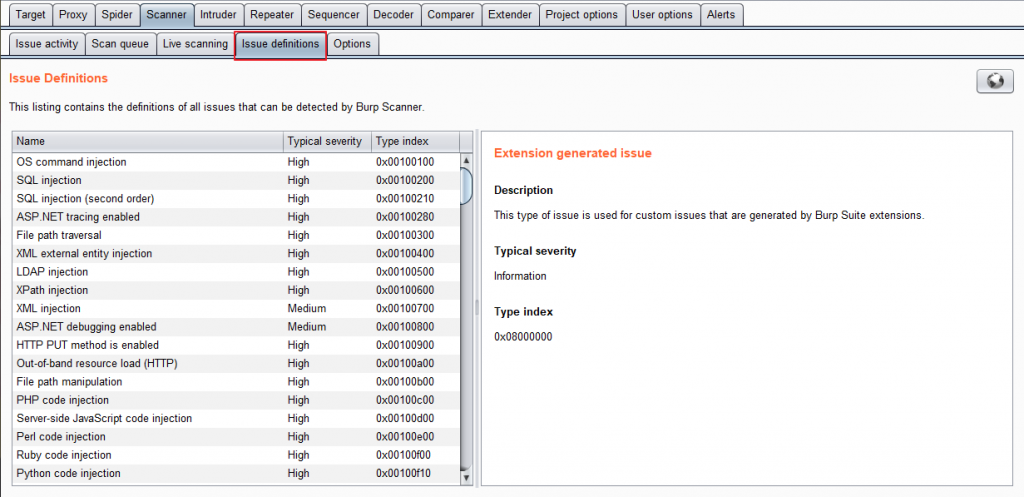

Scanner功能下共有五個欄位:

Issue activity: 目前發現的所有問題(包含漏洞與資訊)

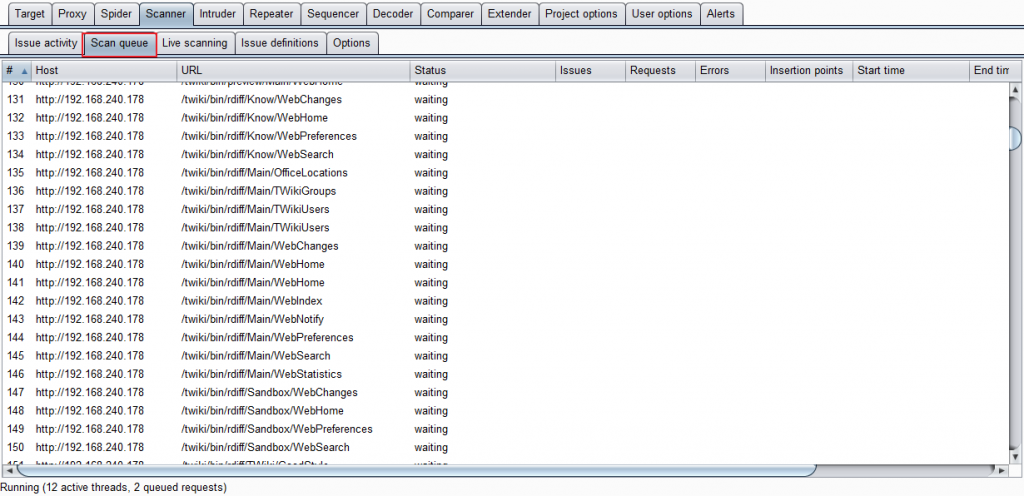

Scan queue: 顯示進行ActiveScan的URL的進度與狀態

Live scanning: 設定Active/Passive的自動掃描方式

Issue Definitions: 顯示所有有掃描的漏洞內容描述

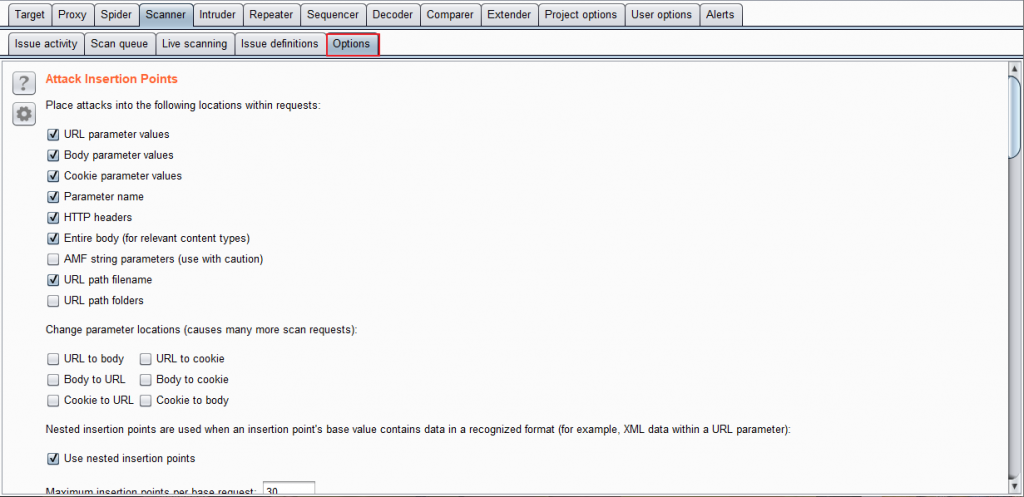

Option: 關於掃描的其他選項設定

今天主要打算只先提Active/Passive的差異,

這個算是一個稍微基礎也比較重要的觀念,

因為很怕大家一個不小心就在非授權的情況下攻擊了他人網站。

還是如同前幾天的文章一樣,

建議大家先安裝一個靶機才來進行此項測試。

https://www.youtube.com/watch?v=SYdoljvPSYY

尤其是Scanner與Intruder這種功能的測試,

強烈建議只能用在自己的網站或是靶機,

或者是合法授權的情況下的才能對網站測試。

Active與Passive翻譯成中文其實也就是主動與被動的意思。

主動類型的弱點意思也就是說「測試」會直接於目標有接觸,

被動類型的弱點意思也就是說「測試」並不會再與目標進行接觸。

所以Active比較需要注意小心,會針對弱點進行Request嘗試,

也就是說會去修改原始的Request的內容,

插入一些我們所謂測試或是攻擊的Payload。

(Payload的內容與修改位置當然隨著不同的漏洞類型有所不同)

而Passive不會送出任何Request,

只會針對原本已經送出的正常Request,

還有原本收到的Response內容去做分析測試。

了解了Active/Passive差異後,

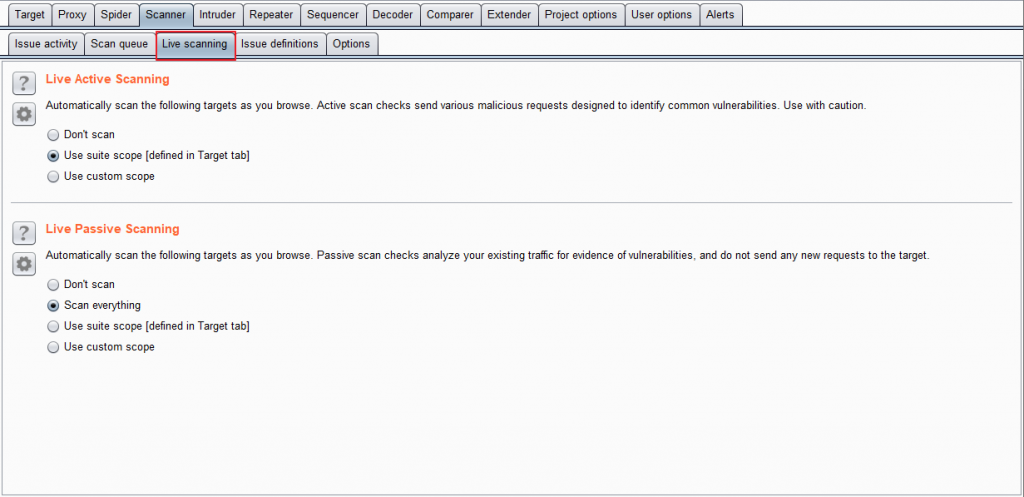

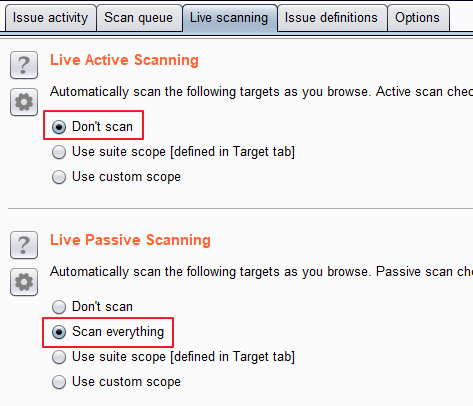

我們來說明一下關於Live scanning這個地方。

Live的意思也就是說是否要即時地、隨時地進行掃描的意思,

也就是說如果使用了Live Scanning

在你瀏覽到一個新的網站或是URL的時候,

會自動的幫你進行Scanning。

這邊其實也是依照個人喜好調整設定。

但是會建議使用Passive可以使用live scan,

在網頁點開的時候就會自動scan,

畢竟我們所有連線皆為正常的行為,

Passive僅是對我們歷史紀錄中的Request/Response的內容分析,

不會進行任何侵入性行為,不必擔心被發現或是被阻擋被Ban。

而Active Scanning的部分,

如果很清楚自己的行為與需求,

可以適當的選擇Use suite scpoe或Use custom scope,

否則則是建議選擇Don't scan。

若真的有遇到需要Active Scan的項目,

我們再點擊右鍵執行active scan即可,

這邊測試的詳細步驟會於明天進行說明。

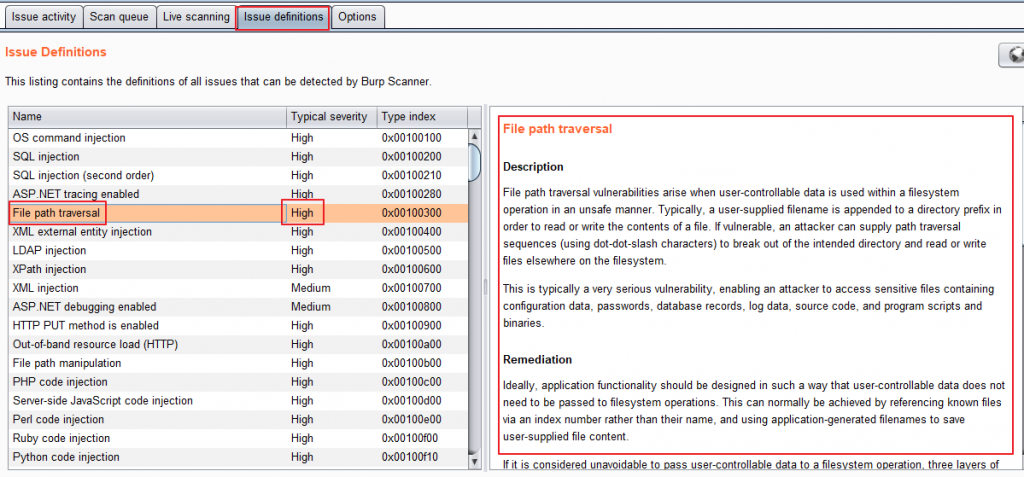

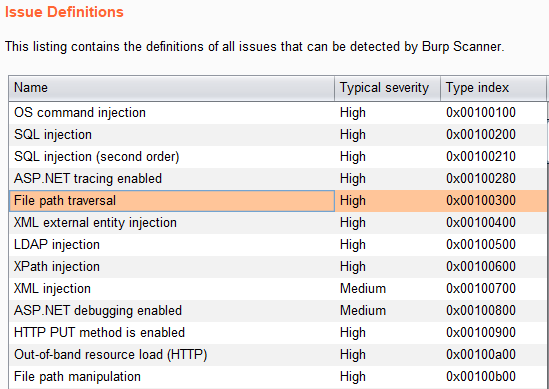

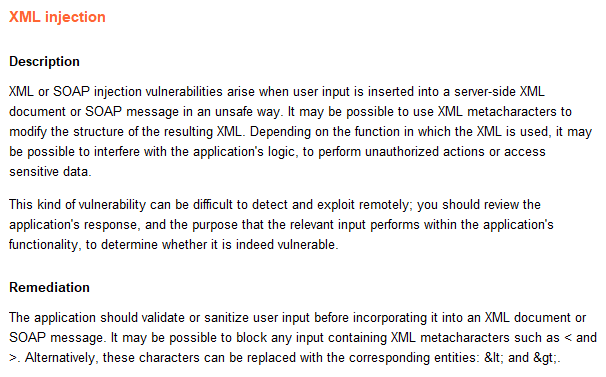

接著我們點開Issue definitions的地方,

這邊會顯示Burp中有測試的弱點的測試項目。

(或者是說掃描的原則、弱點類型等等其實都行)

Burp中定義的弱點風險等級總共有以下幾種:

High、Medium、Low、Information

(也就是高、中、低風險,還有參考資訊)

清單中有列出每個弱點類型名稱與風險等級,

點下去還可以看到詳細的描述跟修補建議。

不過這邊其實還是要強調一件事情,

實際上每個弱點的風險等級,

是會隨著網站的環境、功能、弱點存在的位置,

許多不同的因素影響而有所調整。

這邊的風險等級僅是作為一個參考。

最後簡單提一下,

Burp除了內建的掃描原則以外,其實也可以安裝Extensions,

在Extender -> BApp Store裡面可以下載安裝。

後面的幾天會跟大家介紹幾個BApp Store中的extensions。